Automatisieren Sie Ihre Patch-Prozesse & schließen Sie Lücken beim Patchen von Drittanbietersoftware

Wie schließen Sie Lücken beim Patchen von Drittanbietersoftware?

Die wachsende Vielfalt und Komplexität von IT-Infrastrukturen, gepaart mit immer kürzeren Update-Intervallen, stellen IT-Administratoren vor die fast unlösbare Aufgabe, das gesamte Software-Portfolio auf dem neuesten Stand zu halten und gleichzeitig einen sicheren Geschäftsbetrieb zu gewährleisten.

Unternehmen, die für die Verwaltung ihrer IT-Infrastruktur Lösungen wie Jamf und/oder Microsoft Intune einsetzen, fehlt beispielsweise die automatische Funktion zur vollständigen Abdeckung des Third-Party und Security Patch Managements.

Um die Kontrolle über verschiedenste Endpunkte zu behalten und ein Höchstmaß an IT-Sicherheit zu gewährleisten, benötigen Unternehmen eine Lösung, die die vorhandenen Technologien ergänzt und erweitert, ohne die Effizienz zu beeinträchtigen.

Automatisiertes Patching von Third-Party-Anwendungen

IT-Sicherheit verbessern

Zeit & Aufwand sparen

Stabilität gewährleisten

Compliance gewährleisten

Third-Party Patch Management

RayManageSoft Unified Endpoint Manager (UEM) ergänzt bestehende Lösungen durch einen automatisierten Patch-Prozess und hilft dabei, die IT-Sicherheit zu verbessern, ohne auf bewährte Lösungen verzichten zu müssen.

Einer der größten Vorteile von RayManageSoft UEM im Vergleich zu Jamf oder Microsoft Intune ist das fortschrittliche Update-Management mit automatischer Paketbereitstellung und -verteilung von Drittanbietersoftware. Während sich andere Lösungen nur auf die Softwarebereitstellung konzentrieren, geht RayManageSoft UEM einen Schritt weiter und überwacht die von den anderen Lösungen bereitgestellten Anwendungen kontinuierlich auf Updates.

Die direkte Integration des Package Stores sorgt dafür, dass neue Versionen oder Patches schnell bereitgestellt und automatisch verteilt werden. Darüber hinaus delegiert RayManageSoft UEM die Verantwortung an den jeweiligen Agenten, um zu bestimmen, welche Pakete installiert werden müssen und welche nicht. Dies macht die Aktualisierung und Verwaltung von Endgeräten sicherer, effizienter und einfacher als je zuvor.

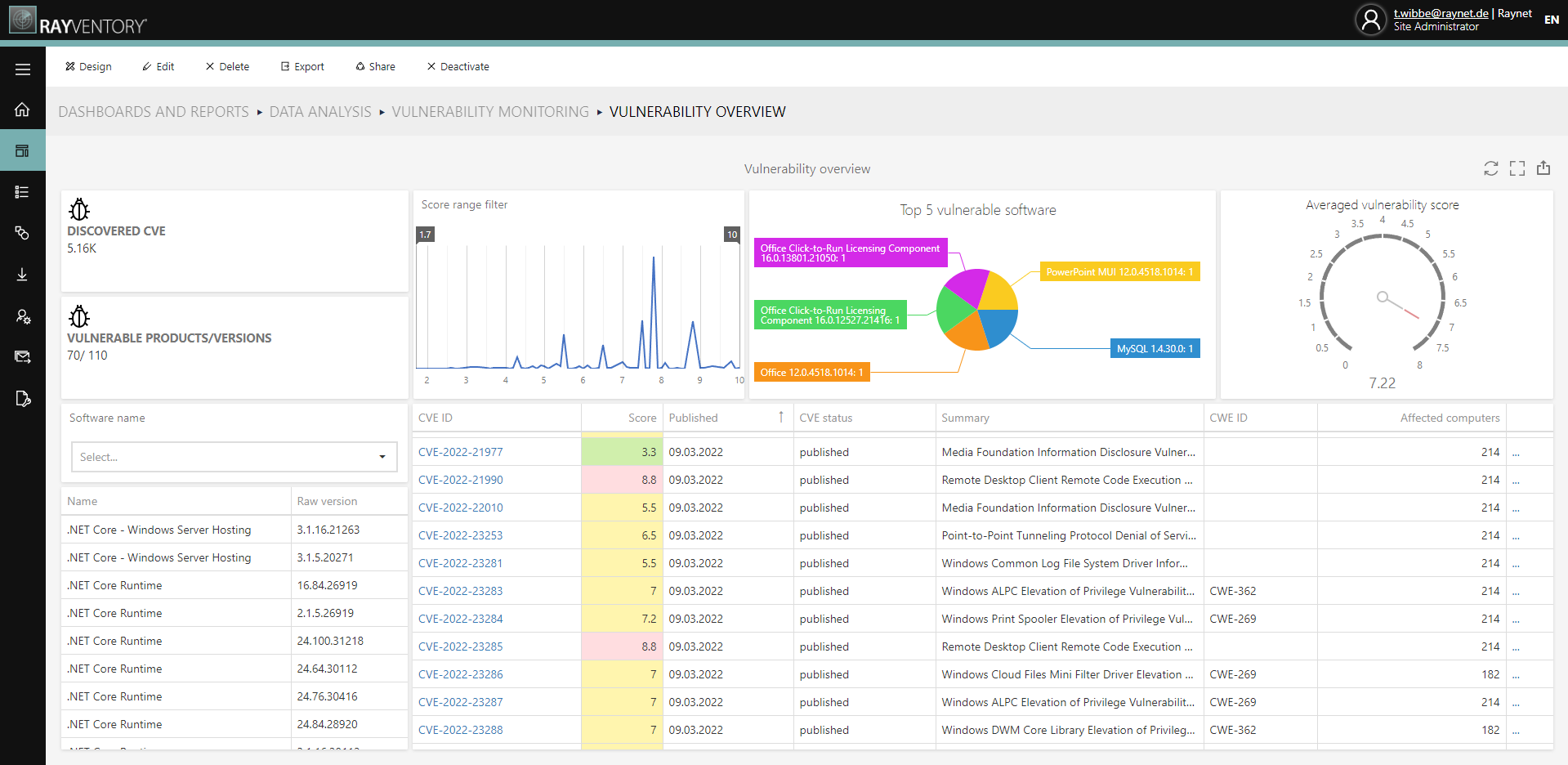

Kritikalität der Schwachstellen

Über eine intelligente Filterfunktion haben Sie die Möglichkeit, Ihre Software-Schwachstellen nach dem Schweregrad anzeigen zu lassen. Je höher der Schweregrad, desto höher das Risiko für Ihr Unternehmen.

Welche Anwendungen haben die häufigsten Schwachstellen?

Sobald Sie einen Blick auf die fünf anfälligsten Software-Anwendungen werfen, haben Sie ein direktes Indiz dafür, ob Ihre wichtigsten Business-Anwendungen ein Risiko darstellen oder nicht.

Tagesaktueller Abgleich mit der NIST-Datenbank

Durch den tagesaktuellen Abgleich mit der NIST-Datenbank (The National Institute of Standards and Technology) erhalten Sie eine valide Klassifizierung Ihrer Schwachstellen und können weitere Informationen zur Schwachstelle direkt abgreifen.

Vollständiger Überblick über Ihre Software-Schwachstellen

Die Anzahl Ihrer Schwachstellen verändert sich täglich. Durch intelligente Automatismen bleibt diese Anzahl jederzeit auf dem neuesten Stand und zeigt Ihnen auf einen Blick, wie viele Produkte und Softwareversionen von einer Schwachstelle betroffen sind.

Das könnte Sie auch interessieren

// Pressemeldung

// On Demand-Webinar

// RayManageSoft UEM

Weitere Initiativen, mit denen Sie Ihre IT-Sicherheit nachhaltig verbessern:

// End of Life- & End of Support-Monitoring

// Cyber Asset Attack Surface Management

// Applikationsrationalisierung

Automatisieren Sie Ihre Patch-Prozesse & schließen Sie Lücken beim Patchen von Drittanbietersoftware

Wie schließen Sie Lücken beim Patchen von Drittanbietersoftware?

Die wachsende Vielfalt und Komplexität von IT-Infrastrukturen, gepaart mit immer kürzeren Update-Intervallen, stellen IT-Administratoren vor die fast unlösbare Aufgabe, das gesamte Software-Portfolio auf dem neuesten Stand zu halten und gleichzeitig einen sicheren Geschäftsbetrieb zu gewährleisten.

Unternehmen, die für die Verwaltung ihrer IT-Infrastruktur Lösungen wie Jamf und/oder Microsoft Intune einsetzen, fehlt beispielsweise die automatische Funktion zur vollständigen Abdeckung des Third-Party und Security Patch Managements.

Um die Kontrolle über verschiedenste Endpunkte zu behalten und ein Höchstmaß an IT-Sicherheit zu gewährleisten, benötigen Unternehmen eine Lösung, die die vorhandenen Technologien ergänzt und erweitert, ohne die Effizienz zu beeinträchtigen.

Intelligentes Schwachstellen-Monitoring für Ihre IT-Sicherheit

IT-Sicherheit verbessern

Zeit & Aufwand sparen

Stabilität gewährleisten

Compliance gewährleisten

Third-Party Patch Management

Wenn eine Software nicht mehr unterstützt wird und keine Sicherheitsupdates erhält, ist der User das schwächste Glied der Kette und das Unternehmen anfällig für Cyberangriffe. IT-Verantwortliche benötigen daher einen vollständigen Überblick über Ihre Assets inklusive Schwachstellen-Informationen.

Die Unified Data Platform liefert genau diese Transparenz und reichert Ihre Asset-Informationen automatisiert mit essenziellen Marktdaten aus unserem Technologiekatalog an. Durch den tagesaktuellen Abgleich mit der NIST-Datenbank stehen Ihnen klassifizierte Schwachstellen-Informationen in aussagekräftigen Dashboards zur Verfügung.

Dank der intelligenten Scoring-Funktion sind Sie ad hoc in der Lage, Maßnahmen zur Beseitigung der Schwachstellen zu treffen.

Das könnte Sie auch interessieren

// Whitepaper

// On Demand-Webinar

// Unified Data Platform

Weitere IT-Initiativen, mit denen Sie Ihre IT-Sicherheit nachhaltig verbessern:

// End of Life- & End of Support-Monitoring

// Cyber Asset Attack Surface Management

// Applikationsrationalisierung

Wir helfen Ihnen gerne!

Sie interessieren sich für unsere Lösungen, benötigen weitere Informationen oder haben Fragen? Wir unterstützen Sie bei Ihrem Anliegen – kontaktieren Sie uns noch heute.