Das Gesetz wurde am 13. November 2025 offiziell verabschiedet & tritt vermutlich Anfang 2026 in Kraft.

Geschäftsführer haften bei Nichteinhaltung der NIS-2-Richtlinie mit ihrem Privatvermögen.

In Deutschland müssen laut BSI bis zu 30.000 Unternehmen aktiv werden und handeln.

Datum: 21. November 2025

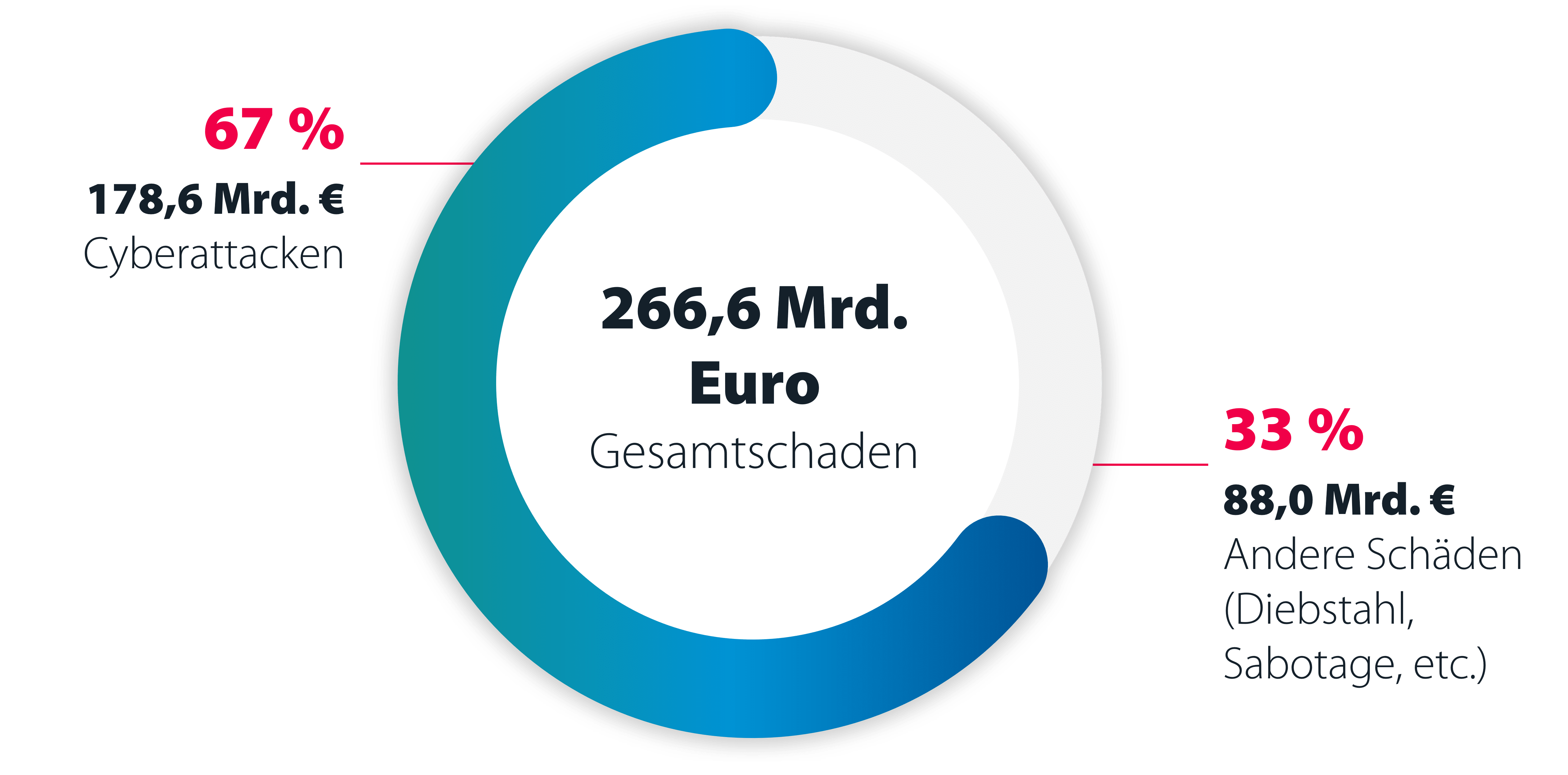

Cybersicherheitsexperten und Unternehmen schlagen Alarm, denn die Bedrohungslage durch Cyberkriminalität ist so hoch wie noch nie. Daran lassen auch die vom Bitkom e. V. veröffentlichten Zahlen keinen Zweifel: Die Schäden durch Cyberkriminalität in Deutschland belaufen sich auf insgesamt 266,6 Milliarden Euro. 67 % davon entstanden durch direkte Cyberangriffe.

Zur Stärkung und Verbesserung des Schutzes wichtiger und kritischer Infrastrukturen gegen Cyberangriffe und IT-Bedrohungen hat die Europäische Union im Jahre 2023 die NIS-2-Richtlinie eingeführt.

Diese wurde am 13.11.2025 im Deutschen Bundestag verabschiedet und tritt vermutlich Anfang 2026 faktisch in Kraft.

Das Gesetz gilt unmittelbar nach Verkündung – denn Unternehmen hatten knapp drei Jahre Zeit, sich auf die NIS-2-Richtlinie vorzubereiten. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) erwartet als offizielle Aufsichtsbehörde, dass sämtliche Maßnahmen ohne weitere Übergangszeiten umgesetzt werden.

Viele Unternehmen stecken in der Zwickmühle: Einerseits bedarf es einer umfassenden und detaillierten Planung, um allen Anforderungen gerecht zu werden – andererseits ist eine schnelle Umsetzung erforderlich, um horrenden Strafen aus dem Weg zu gehen. Hier steckt der Schlüssel im Detail: Mit der überarbeiteten NIS-2-Richtlinie wird eine persönliche Haftung von Geschäftsführern, Vorständen und Leitorganen eingeführt – im Worst Case drohen bis zu 2 % des Jahresumsatzes als Strafe.

In unserem Blog haben wir die wichtigsten Informationen zu NIS-2 für Sie zusammengefasst und zeigen auf, warum jetzt akuter Handlungsbedarf besteht.

Was ist die NIS-2-Richtlinie?

NIS-2 (kurz für Richtlinie für Netz- und Informationssicherheit) ist die überarbeitete Variante der aktuell EU-weit gültigen NIS-1-Richtlinie. Sie ist keine neue Gesetzgebung, sondern wurde um essenzielle Faktoren „nachgeschärft“. NIS-2 erweitert bereits bestehende Cybersicherheitsanforderungen, um die Cybersicherheit in den EU-Mitgliedsstaaten zu maximieren.

In Deutschland werden diese Anforderungen in dem NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) eingeordnet. Zusammengefasst besagt die Richtlinie, dass jeder EU-Mitgliedsstaat eine nationale Cybersicherheitsstrategie entwickeln, Verantwortlichkeiten und Ämter klar definieren, Notfallpläne aufstellen, Sicherheitsvorfälle melden und ein angemessenes Risikomanagement etablieren muss.

NIS-2 verfolgt das Ziel, Unternehmen, die von der Richtlinie betroffen sind, widerstandsfähiger zu machen und somit den Schutz der europäischen Gesellschaft in ihrem täglichen Leben zu gewährleisten.

Für wen gelten die Richtlinien?

Die NIS-2-Richtlinie unterscheidet zwischen „wichtigen“ und „besonders wichtigen“ Einrichtungen. Letztere stehen unter einer proaktiven Aufsicht der Behörden, während „wichtige Einrichtungen“ sich einer reaktiven Aufsicht unterziehen. Hinzu kommen „Betreiber kritischer Infrastrukturen“ (vorher KRITIS-Betreiber) und Einrichtungen der Bundesverwaltung (Sektor Staat).

Unternehmen aus fest definierten Wirtschaftssektoren mit einem Mindestumsatz von 10 Millionen Euro und mehr als 50 Beschäftigten fallen unter die NIS-2-Regulierung. In Deutschland sind es laut des Bundesministeriums des Innern und für Heimat knapp 30.000 Unternehmen, die zum Handeln aufgefordert sind und NIS-2-Compliance vorbereiten müssen.

„Besonders wichtige Einrichtungen“ sind Großunternehmen mit mindestens 250 Beschäftigten und mehr als 50 Millionen Euro Umsatz – darunter fallen auch Einrichtungen, die nach dem “KRITIS-Dachgesetz” kritische Dienstleistungen oder KRITIS-Anlagen betreiben.

„Wichtige Einrichtungen“ sind mittelständische und große Unternehmen mit mindestens 50 Beschäftigten und mehr als 10 Millionen Euro Umsatz – die Einrichtungen der Bundesverwaltung sind im Sektor „Staat“ geregelt und ebenfalls dem KRITIS-Dachgesetz untergeordnet.

Quelle: NIS-2-Richtlinie

Autor:

Blog teilen:

Weiterführende Links:

Die Zukunft Ihrer IT: Warum ein Technologiekatalog der entscheidende Gamechanger ist

In diesem Whitepaper zeigen wir Ihnen, wie ein Technologiekatalog die Datenqualität und -vollständigkeit verbessert und den Erfolg all Ihrer IT-Initiativen fördert. Sie werden erfahren:

- Wie ein Technologiekatalog die Zuverlässigkeit Ihrer Daten erhöht

- Wie ein Technologiekatalog Ihre Daten anreichert, um strategische Erkenntnisse zu gewinnen

- Welche Risiken ungenaue Daten mit sich bringen

Welche Maßnahmen müssen betroffene Unternehmen umsetzen?

Betroffene Unternehmen stehen vor zahlreichen Herausforderungen: Die NIS-Richtlinie definiert zwar Vorgaben und Anforderungen, gibt aber keine konkreten Maßnahmen mit an die Hand. Unternehmen sind somit auf sich allein gestellt und müssen Lösungsansätze finden, um die Vorgaben von NIS-2 entsprechend umzusetzen.

Folgende Pflichten sind für alle betroffenen Unternehmen relevant:

- Risikomanagementmaßnahmen

- Business Continuity Management

- Melde-, Registrierungs- & Unterrichtungspflichten

- Billigungs-, Überwachungs- und Schulungspflicht für Geschäftsleiter

- Einsatz technischer Maßnahmen wie z. B. Kryptografie, Verschlüsselung, Multi-Faktor-Authentifizierung

Für „Betreiber kritischer Anlagen“ gelten zusätzliche spezifische Anforderungen.

Was passiert bei Nichteinhaltung der Vorgaben?

Sollten betroffene Unternehmen die geforderten Maßnahmen nicht einhalten, drohen hohe Geldstrafen. „Besonders wichtige Einrichtungen“ müssen im Ernstfall mit Bußgeldern und Sanktionen von bis zu 10 Millionen Euro oder zwei Prozent des Jahresumsatzes rechnen.

Zudem haben Aufsichtsbehörden ein Kontroll- oder Weisungsrecht und dürfen Fristen setzen, damit Maßnahmen entsprechend umgesetzt werden.

Wichtig: Die überarbeitete NIS-2-Richtlinie führt eine persönliche Haftung von Geschäftsführern, Vorständen und Leitorganen ein. Hier liegt die Obergrenze der Haftung ebenfalls bei zwei Prozent des Jahresumsatzes.

Was sind die nächsten Schritte für betroffene Unternehmen?

Unternehmen, die unter die NIS-2-Richtlinie fallen, müssen also zuerst das NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) studieren und Schritte definieren, wie sie den Vorgaben gerecht werden und NIS-2-Compliance herstellen können.

- Setzen Sie ein internes Projekt auf, definieren Sie Verantwortlichkeiten und analysieren Sie IST- und SOLL-Zustand in Ihrem Unternehmen

- Prüfen Sie, welche Anforderungen aus der NIS-2-Richtlinie noch umgesetzt werden sollen. Unternehmen, die bereits ISO 27001-zertifiziert sind, decken einen größten Teil der Pflichten ab

- Überprüfen Sie Ihre Lieferketten: NIS-2 verlangt die Absicherung der gesamten Lieferkette hinsichtlich der Netz- und Informationssysteme und der physischen Umwelt dieser Systeme

- Definieren Sie Meldeprozesse und erstellen Sie Notfallpläne, die Ihr Unternehmen im Ernstfall vor der Katastrophe beschützen

- Registrieren Sie sich und Ihr Unternehmen beim Bundesamt für Sicherheit in der Informationstechnik. Hier wird in nächster Zeit eine extra Stabstelle geschaffen, die prüft, ob Ihr Unternehmen der NIS-2-Richtlinie unterliegt oder nicht.

- Implementieren Sie eine Cybersicherheitslösung, die Ihr Unternehmen rund um die Uhr vor Bedrohungen schützt und einen sicheren Geschäftsbetrieb gewährleistet

IT Visibility & CAASM als Schlüssel für NIS-2-Compliance

Die wachsende Anzahl und Vielfalt an Lösungen und digitalen Endgeräten macht es für die IT- und Security-Teams eines Unternehmens sehr viel schwieriger, eine passende Antwort auf essenzielle Fragen zu erhalten:

- Welche und wie viele IT-Assets befinden sich in meiner IT-Umgebung?

- Welche IT-Assets werden derzeit rund um die Uhr gemanagt?

- Welche Assets haben Zugriff auf sensible Unternehmensdaten?

- Welche Assets sind aktuell mit einem Netzwerk verbunden?

- Welche Sicherheitslösungen sind auf den IT-Assets installiert?

- Wie ist der Sicherheitsstatus des IT-Assets?

- Welches IT-Asset weist Schwachstellen oder Sicherheitslücken auf?

All das und noch viel mehr beantwortet die Raynet One-Plattform mit ihrem facettenreichen Ansatz für umfassende IT Visibility und ein leistungsstarkes Cyber Asset Attack Surface Management (CAASM).

Während andere Lösungen mit ersten Sicherheitsmaßnahmen beginnen und sich durch blinde Flecken und Schatten-IT kämpfen, beginnt Raynet One mit vollständiger IT-Transparenz. Nur so gelingt es, aussagekräftige und zuverlässige Einblicke zu schaffen und die unternehmensweite Sicherheitsstrategie zu planen, voranzutreiben und umzusetzen.

You can’t protect, what you can’t see!

CAASM geht über das herkömmliche Schwachstellenmanagement hinaus und umfasst automatisiertes Third-Party & Security Patch Management, End of Life- & End of Support-Management, die Behebung von technischen Mängeln sowie automatisiertes Unified Endpoint Management.

Dadurch ermöglichen wir eine schnelle und effektive Cybersicherheit und unterstützen Sie dabei, eine nachhaltige Sicherheitsstrategie sowie NIS-2-Compliance zu gewinnen.

Lassen Sie uns persönlich ins Gespräch kommen und gemeinsam den Erfolg Ihrer IT- und NIS-2-Initiativen vorantreiben.