Cyber Asset Attack Surface Management: IT‑Risiken erkennen & minimieren

Cyber Asset Attack Surface Management (CAASM) bezeichnet die systematische Erfassung, Konsolidierung und Analyse aller digitalen Assets eines Unternehmens – von Endgeräten und Anwendungen bis hin zu Identitäten und Cloud-Workloads. Ziel ist es, die gesamte Angriffsfläche sichtbar zu machen, Risiken frühzeitig zu erkennen und Sicherheitsmaßnahmen proaktiv zu steuern.

Die wichtigsten Vorteile von Raynet One CAASM

Raynet CAASM – volle Transparenz & Kontrolle über Ihre Angriffsfläche

Raynet CAASM (Cyber Asset Attack Surface Management) verschafft Unternehmen eine vollständige Sicht auf alle IT-Assets und digitalen Angriffsflächen. In Zeiten zunehmender Cyber-Bedrohungen unterstützt CAASM Security-Teams dabei, Risiken frühzeitig zu erkennen, Angriffsflächen zu reduzieren und Compliance sicherzustellen.

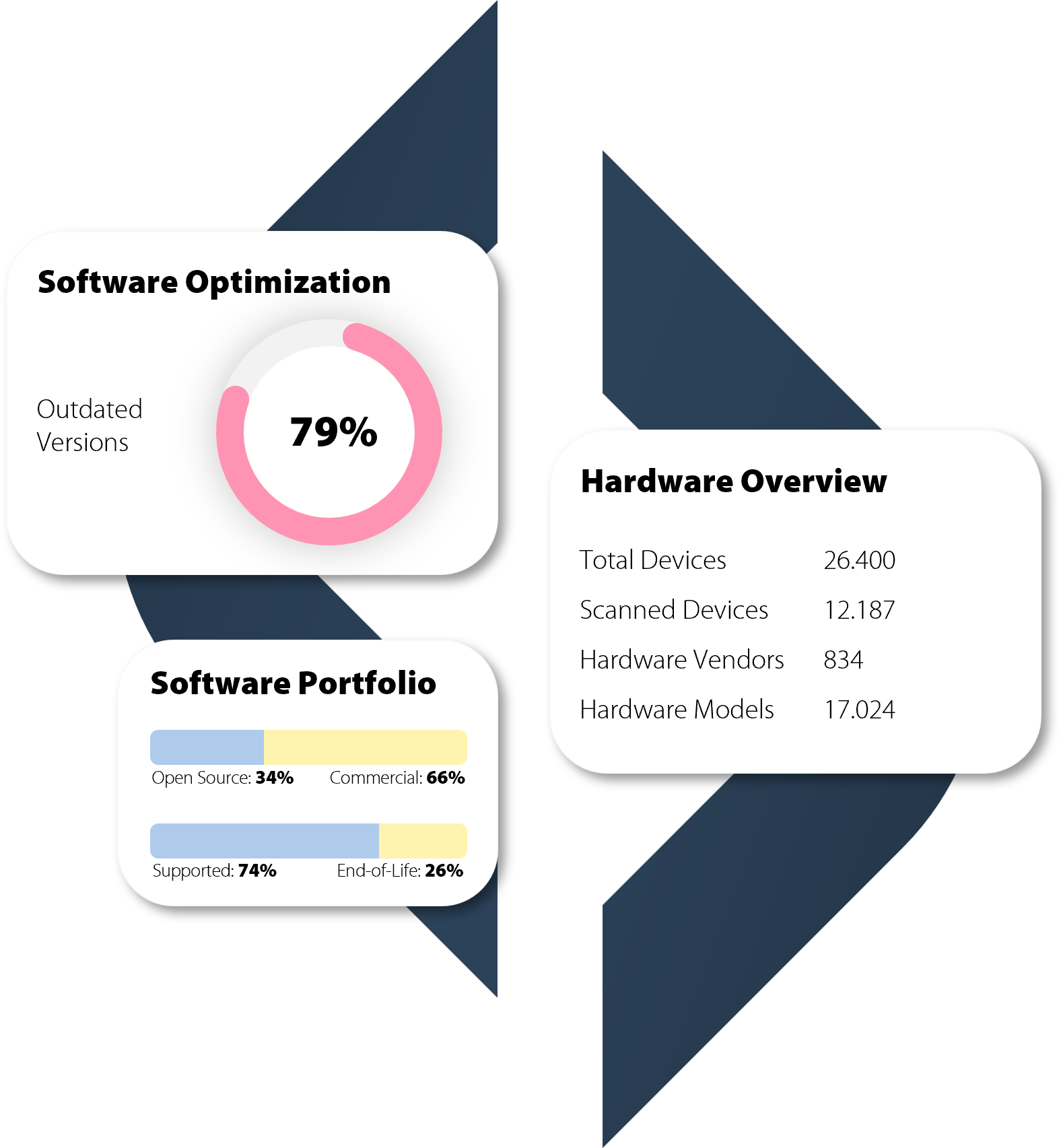

Mit jeder neuen Technologie steigt die Zahl an Cyber-Assets – oft unbemerkt. Herkömmliche Lösungen stoßen an ihre Grenzen: Schatten-IT, fehlende Übersicht und isolierte Datenquellen führen zu Sicherheitslücken. Raynet CAASM konsolidiert Informationen aus bestehenden Systemen und macht Ihre gesamte Angriffsfläche in Echtzeit sichtbar.

CAASM-Lösungen wie Raynet One integrieren Daten aus ITAM, CMDB, Vulnerability Management und Cloud-Plattformen zu einer einheitlichen Datenbasis. So entsteht ein zentrales Inventar aller Assets inklusive Kontext (Nutzer, Standort, Geschäftsrelevanz) für Analysen, Incident Response und Compliance.

So behalten Sie die Kontrolle:

Identifizieren, analysieren und schützen Sie alle Cyber-Assets – automatisiert, skalierbar und revisionssicher.

Stärken Sie Ihre Cyber-Resilienz mit vollständiger Asset-Transparenz

Volle Sichtbarkeit in Echtzeit

Mit Raynet CAASM erhalten Sie einen zentralen Überblick über alle Cyber-Assets – ob lokal, hybrid oder cloudbasiert. So erkennen Sie Risiken schneller und reduzieren Ihre Angriffsfläche nachhaltig.

Risiken proaktiv managen

Überwachen Sie Ihre Cyber-Assets automatisch, identifizieren Sie Schwachstellen frühzeitig und beheben Sie diese, bevor sie von Angreifern ausgenutzt werden.

Schneller auf Vorfälle reagieren

Optimieren Sie Ihre Incident Response: konsolidierte Echtzeitdaten verkürzen die Reaktionszeit (MTTR) und minimieren Ausfallzeiten.

Sicherheitsniveau dauerhaft steigern

Stärken Sie Ihre Compliance und bleiben Sie Bedrohungen immer einen Schritt voraus – mit skalierbaren, aktuellen Sicherheitsmaßnahmen.

Cyberangriff gestoppt. Vollständige IT-Transparenz mit Raynet in nur 13 Tagen.

Ein internationaler Handelskonzern wurde Ziel eines schweren Phishing-Angriffs. Innerhalb von Stunden fiel ein Großteil der IT-Infrastruktur aus – die Lage war kritisch.

Mit Raynet CAASM erhielt das Unternehmen sofortige Transparenz über alle betroffenen Cyber-Assets und konnte Sicherheitslücken gezielt beheben.

Bereits nach 13 Tagen war die komplette IT wiederhergestellt – sicherer, transparenter und zukunftsfähig.

Volle Cyber Asset Transparenz mit Raynet One CAASM

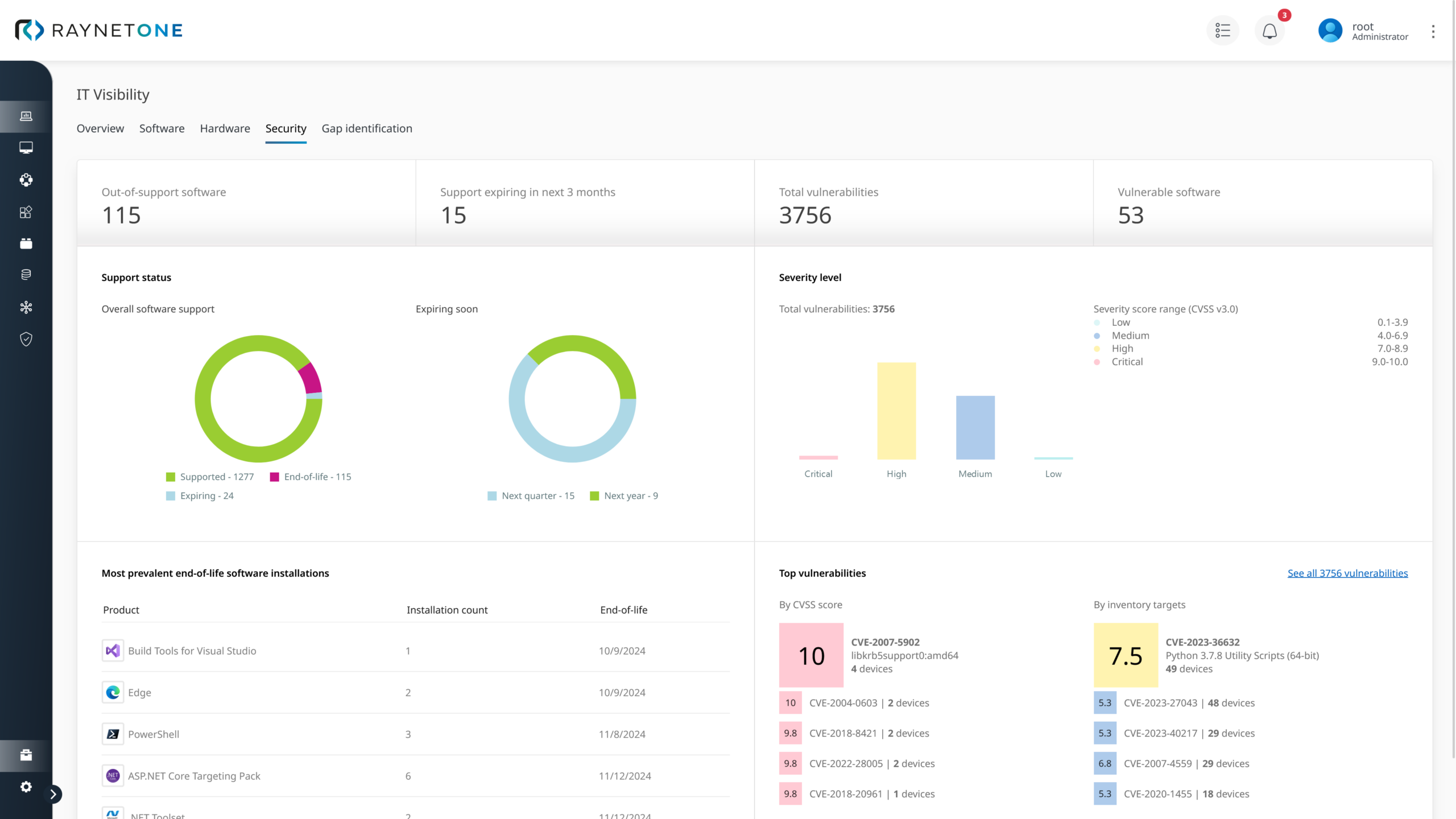

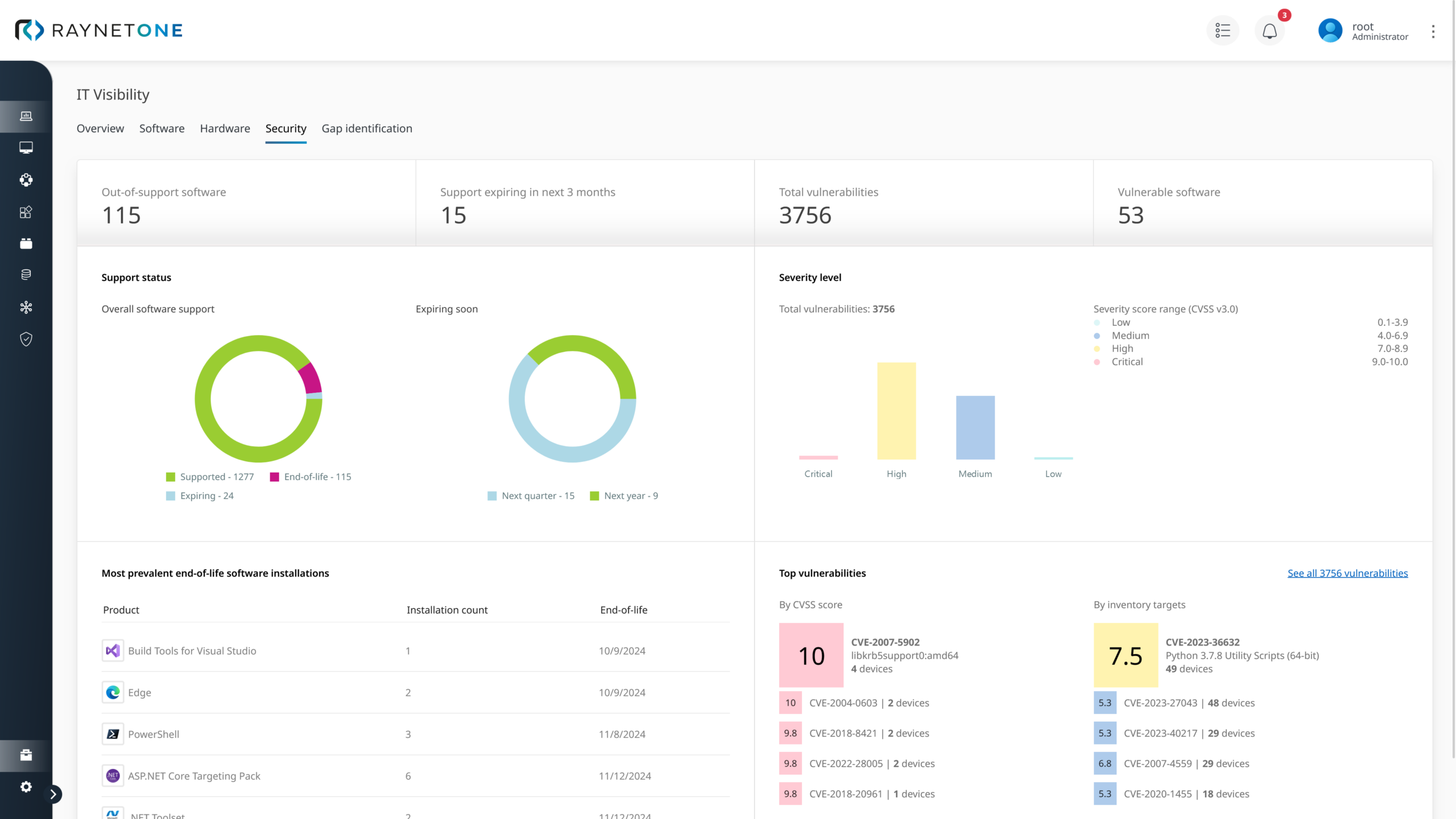

Man kann nur schützen, was man sieht. Genau hier setzt Raynet One CAASM (Cyber Asset Attack Surface Management) an: Die Plattform identifiziert alle relevanten Cyber-Assets – von Servern, Endgeräten und IoT-Geräten über Anwendungen, Dienste und Datenbanken bis hin zu digitalen Identitäten wie Benutzerkonten und Rollen.

Das Ergebnis ist eine vollständige, zentrale Übersicht über Ihre gesamte IT-Umgebung – in Echtzeit, konsolidiert und direkt handlungsfähig.

Raynet One zeigt auf, welche Systeme ungeschützt sind, wo Sicherheitswerkzeuge zuverlässig arbeiten – und wo nicht – sowie welche Schwachstellen die Stabilität, Compliance und Verfügbarkeit Ihrer Geschäftsprozesse gefährden.

So entsteht die Grundlage für datengestützte Entscheidungen, kontinuierliche Resilienz und eine proaktive IT-Sicherheitsstrategie.

Weitere Use Cases, die Sie auch interessieren könnten

Cyber Asset Attack Surface Management (CAASM) bezeichnet die systematische Erfassung, Konsolidierung und Analyse aller digitalen Assets eines Unternehmens – von Endgeräten und Anwendungen bis hin zu Identitäten und Cloud-Workloads. Ziel ist es, die gesamte Angriffsfläche sichtbar zu machen, Risiken frühzeitig zu erkennen und Sicherheitsmaßnahmen proaktiv zu steuern.

Raynet CAASM (Cyber Asset Attack Surface Management) verschafft Unternehmen eine vollständige Sicht auf alle IT-Assets und digitalen Angriffsflächen. In Zeiten zunehmender Cyber-Bedrohungen unterstützt CAASM Security-Teams dabei, Risiken frühzeitig zu erkennen, Angriffsflächen zu reduzieren und Compliance sicherzustellen.

Mit jeder neuen Technologie steigt die Zahl an Cyber-Assets – oft unbemerkt. Herkömmliche Lösungen stoßen an ihre Grenzen: Schatten-IT, fehlende Übersicht und isolierte Datenquellen führen zu Sicherheitslücken. Raynet CAASM konsolidiert Informationen aus bestehenden Systemen und macht Ihre gesamte Angriffsfläche in Echtzeit sichtbar.

CAASM-Lösungen wie Raynet One integrieren Daten aus ITAM, CMDB, Vulnerability Management und Cloud-Plattformen zu einer einheitlichen Datenbasis. So entsteht ein zentrales Inventar aller Assets inklusive Kontext (Nutzer, Standort, Geschäftsrelevanz) für Analysen, Incident Response und Compliance.

So behalten Sie die Kontrolle:

Identifizieren, analysieren und schützen Sie alle Cyber-Assets – automatisiert, skalierbar und revisionssicher.

Mit Raynet CAASM erhalten Sie einen zentralen Überblick über alle Cyber-Assets – ob lokal, hybrid oder cloudbasiert. So erkennen Sie Risiken schneller und reduzieren Ihre Angriffsfläche nachhaltig.

Überwachen Sie Ihre Cyber-Assets automatisch, identifizieren Sie Schwachstellen frühzeitig und beheben Sie diese, bevor sie von Angreifern ausgenutzt werden.

Optimieren Sie Ihre Incident Response: konsolidierte Echtzeitdaten verkürzen die Reaktionszeit (MTTR) und minimieren Ausfallzeiten.

Stärken Sie Ihre Compliance und bleiben Sie Bedrohungen immer einen Schritt voraus – mit skalierbaren, aktuellen Sicherheitsmaßnahmen.

Ein internationaler Handelskonzern wurde Ziel eines schweren Phishing-Angriffs. Innerhalb von Stunden fiel ein Großteil der IT-Infrastruktur aus – die Lage war kritisch.

Mit Raynet CAASM erhielt das Unternehmen sofortige Transparenz über alle betroffenen Cyber-Assets und konnte Sicherheitslücken gezielt beheben.

Bereits nach 13 Tagen war die komplette IT wiederhergestellt – sicherer, transparenter und zukunftsfähig.

Kunden, die auf Raynet-Technologien vertrauen

Man kann nur schützen, was man sieht. Genau hier setzt Raynet One CAASM (Cyber Asset Attack Surface Management) an: Die Plattform identifiziert alle relevanten Cyber-Assets – von Servern, Endgeräten und IoT-Geräten über Anwendungen, Dienste und Datenbanken bis hin zu digitalen Identitäten wie Benutzerkonten und Rollen.

Das Ergebnis ist eine vollständige, zentrale Übersicht über Ihre gesamte IT-Umgebung – in Echtzeit, konsolidiert und direkt handlungsfähig.

Raynet One zeigt auf, welche Systeme ungeschützt sind, wo Sicherheitswerkzeuge zuverlässig arbeiten – und wo nicht – sowie welche Schwachstellen die Stabilität, Compliance und Verfügbarkeit Ihrer Geschäftsprozesse gefährden.

So entsteht die Grundlage für datengestützte Entscheidungen, kontinuierliche Resilienz und eine proaktive IT-Sicherheitsstrategie.

Häufige Fragen zu Cyber Asset Attack Surface Management (CAASM)

Was versteht man unter Cyber Asset Attack Surface Management?

Cyber Asset Attack Surface Management (CAASM) bezeichnet die konsolidierte Erfassung, Analyse und Steuerung aller digitalen Assets. Ziel ist es, Angriffsflächen sichtbar zu machen, Risiken frühzeitig zu erkennen und Sicherheitsmaßnahmen proaktiv umzusetzen.

Welche Vorteile bringt CAASM für Unternehmen?

CAASM verschafft volle Transparenz über alle Cyber-Assets, beschleunigt Reaktionszeiten bei Vorfällen und reduziert Sicherheitsrisiken. Zudem stärkt es Compliance und unterstützt Unternehmen dabei, ihre Cyber-Resilienz nachhaltig zu erhöhen.

Für wen ist Cyber Asset Attack Surface Management sinnvoll?

CAASM eignet sich für Unternehmen jeder Größe, die komplexe IT-Umgebungen betreiben. Besonders profitieren Security-Teams, IT-Leiter und Compliance-Verantwortliche, die blinde Flecken und Schatten-IT minimieren wollen.

Wie unterscheidet sich CAASM von klassischem Vulnerability Management?

Während Vulnerability Management ausschließlich Schwachstellen scannt, bietet CAASM einen ganzheitlichen Überblick über alle Assets. So können Sicherheitsmaßnahmen priorisiert, Abhängigkeiten analysiert und Risiken gezielt reduziert werden.

Welche Rolle spielt Raynet One im Bereich CAASM?

Raynet One integriert Daten aus ITAM, CMDB, Cloud- und Security-Tools in einer einheitlichen Plattform. Dadurch entsteht True IT Asset Visibility – die Grundlage für effiziente Risikoanalysen, Compliance und eine starke Cybersecurity-Strategie.

Wie schnell lässt sich CAASM mit Raynet One umsetzen?

Mit Raynet One erhalten Unternehmen bereits innerhalb von Minuten eine erste verwertbare Übersicht über ihre IT-Landschaft. Die Lösung ist sofort einsatzbereit, skalierbar und lässt sich nahtlos in bestehende Systeme integrieren.

Kontaktieren Sie unsere Experten

Sie interessieren sich für unsere Lösungen, benötigen weitere Informationen oder haben Fragen?

Mit mehr als 25 Jahren Erfahrung und zahlreichen Kundenprojekten weltweit helfen wir auch Ihnen bei Ihren Herausforderungen – kontaktieren Sie uns noch heute!